Rusya merkezli dünyanın önde gelen anti-virüs yazılımcılarından Kaspersky Lab, başta İran olmak üzere Ortadoğu ülkelerini hedef alan ve bugüne kadar geliştirilmiş en etkin virüs olduğu belirtilen Flame’in içinde Stuxnet’in izine rastladı.

Kaspersky uzmanları, dün yaptıkları açıklamada, Stuxnet’in 2009 yılına uzanan ilk versiyonunun, Microsoft Windows’ta bilinmeyen bir güvenlik açığını hedef alan işlenebilir bir kod içerdiğini ve virüsün bugüne dek ortaya çıkardığı sıfır gün saldırısı açığının beşe yükseldiğini belirtti. Sıfır gün saldırısı, yazılımcıların bir saldırının farkına varması ve önlem almasından önce yapılan siber saldırı anlamına geliyor.

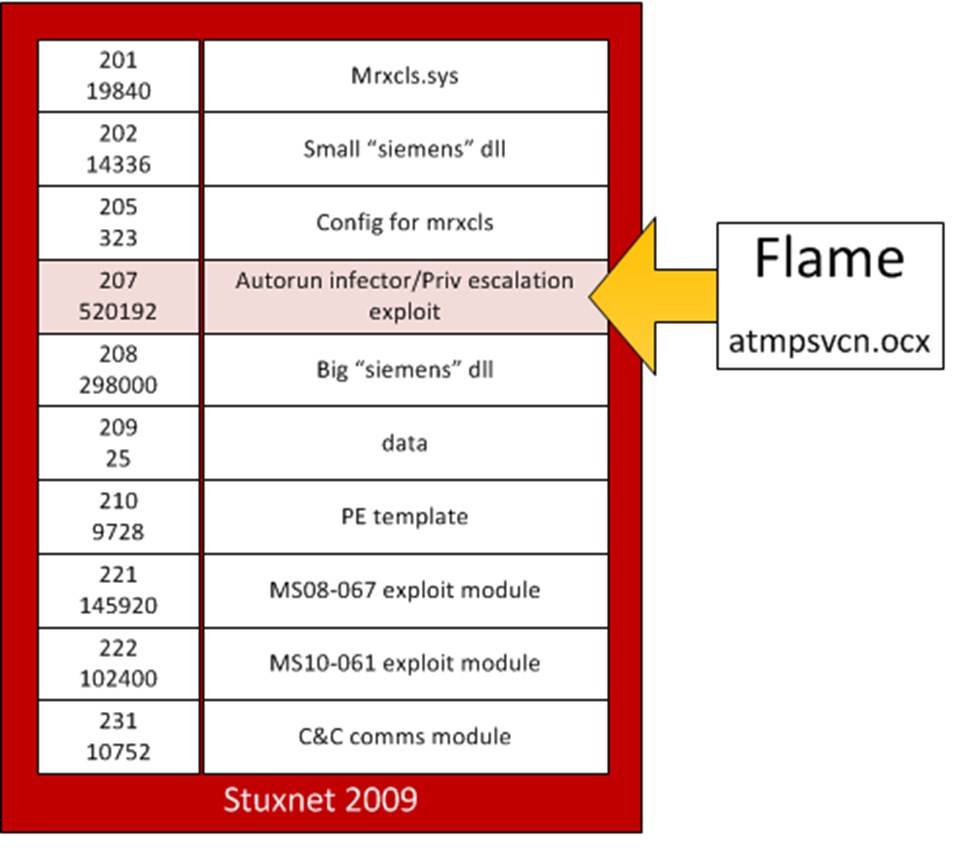

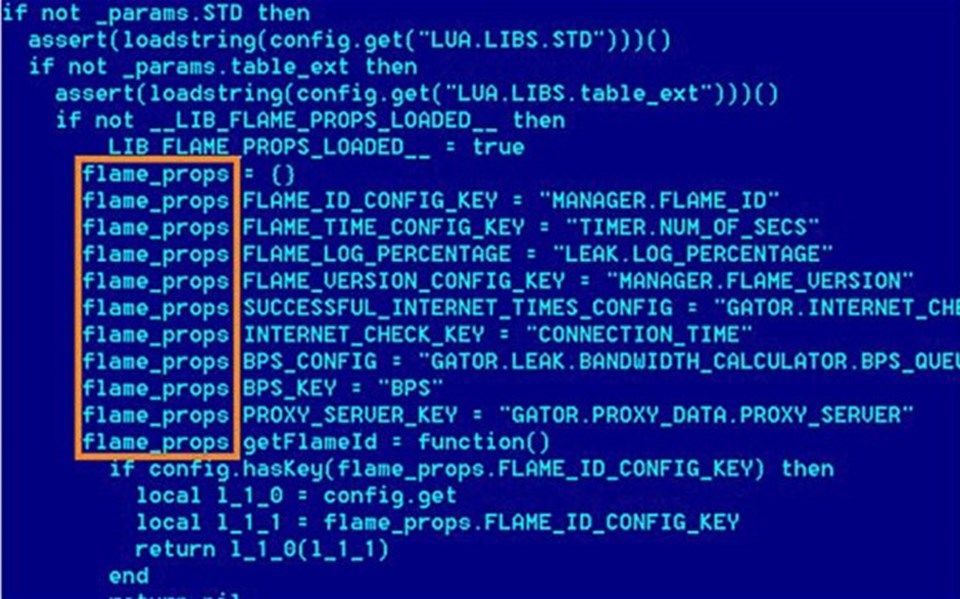

Daha da önemlisi, güvenlik uzmanları Flame’in içinde Stuxnet.A(1.0) versiyonuna ait 6 MB’lık bir kod yığını buldu. Elde edilen bulgu, güvenlik uzmanlarına Stuxnet’in geçmişte hedef aldığı ağlara nasıl saldırdığını daha detaylı göstereceği gibi, virüsün Flame ile olan bağlantısını da ortaya çıkardı.

Kaspersky Lab uzmanlarından Roel Schouwenberg, Ars Technica sitesine yaptığı açıklamada, “Flame grubunun fikri hakları olan kaynak kodlarını Stuxnet grubu ile paylaşmış olmaları, aralarında gerçek bir bağ olduğunu gösteriyor... En azından bir kez işbirliği yaptıkları ortada. Bu, bence büyük bir gelişme. Uzun zamandan beri öne sürdüğümüz ve Stuxnet ile Flame arasında paralellik olduğu düşüncesini doğruluyor” dedi.

Resource 207.

Resource 207.

İZİ 2009’DAN KALAN VERİDE BULUNDU

Kaspersky, dün blog sayfasında yaptığı açıklamada, “Flame kodunun, Stuxnet’in 2009 yılındaki ilk versiyonunu içeren bir ağ bileşeninde bulunduğunu” belirtti. “Resource 207” olarak adlandırılan bileşen, Stuxnet’e ilk ortaya çıktığı günlerde eklendiği düşünülen bir yürütülebilir dosya içeriyordu. Stuxnet, saldırı yeteneğini diğer içeriklerle gerçekleştirebilmeye başladığında, bu dosya sonraki versiyonlarından kaldırıldı.

Schouwenberg, “Ciddi şekilde Flame platformunun Stuxnet platformundan önceki tarihlere uzandığına inanıyoruz. Flame sanki Stuxnet’i harekete geçirmek için bir basamak olarak kullanılmış. Resource 207, 2009’dan sona virüsten çıkarıldı, Stuxnet ve Flame operasyonları ayrı olarak devam etti. Bunun bir sebebi, Stuxnet’in artık yeterince güçlü bir saldırı kapasitesine ulaşmış olduğuna kanaat getirmeleri olabilir” ifadesini kullandı.

Schouwenberg, Flame ve Stuxnet tarafından paylaşılan ortak kodun bugüne kadar fark edilmediğini çünkü güvenlik uzmanlarının bu kodu içermeyen daha sonraki Stuxnet versiyonlarını incelediklerini söyledi.

“ARKALARINDAKİ KAYNAK ÇOK GÜÇLÜ”

Güvenlik uzmanları, Stuxnet ile Flame’in çok maddi ve teknik bilgi açısından çok güçlü bir kaynak tarafından geliştirildiğine inanıyor. Stuxnet, 2010 yazında ortaya çıkmış ve İran’ın uranyum zenginleştirme tesislerine saldırmıştı. Uzmanlar, tesislerdeki santrifüjleri etkisiz hale getirmeyi başarabilecek bir virüsün ilk olarak casus yazılım gibi sızıntı yapması gerektiğini, nükleer tesislerin ve içindeki donanımın planını çıkardıktan sonra sabotaj düzenleyebileceğine dikkat çekti.

İran, Stuxnet ve benzeri Duqu virüsünün saldırılarının ardından, her iki virüsün de İsrail ve ABD’ye işaret ettiğini öne sürmüş, güvenlik uzmanları da bu görüşü savunmuştu. Aynı durum, Flame için de tekrarlanmıştı.

Resource 207’nin içinde bulunan bazı Flame kodları, tıpkı Stuxnet’in başardığı gibi USB belleklere bulaşabilen ‘özel bir yeteneğe’ sahip. Virüs, USB bellek Windows işletin sistemi kullanan bir bilgisayara takıldığı anda uygulamaları otomatik olarak çalıştırmaya yarayan "autorun.inf" konfigürasyonunu yönlendiriyor.

Flame aynı zamanda MS09-025 olarak adlandırılan bir Microsoft güvenlik açığı ortaya çıkaran kod da içeriyor. Microsoft’un Haziran 2009’a kadar bu açığın yamasını yapmaması, Stuxnet’in ilk günlerinde sıfır gün saldırıları gerçekleştirdiğini de gözler önüne seriyor. Böylece, bugüne kadar Stuxnet’in gerçekleştirdiği düşünülen dört sıfır gün saldırısı da beşe çıkmış oldu.

BAĞLANTININ İZİ 2010’DA BELİRDİ

Kaspersky Lab uzmanları, ilk olarak Ekim 2010’da Stuxnet olduğunu düşündükleri bir virüs yazılımının beta sürümünü elde etti. Virüsün Stuxnet ile bağlantısı ortaya çıkarılamayınca, Kaspersky “Tocy.a” olarak adlandırdığı yazılımı bir kenara koydu.

Kaspersky uzmanı Alexander Gostev, “Eski kayıtları gözden geçirdiğimizde, Flame’in ilk modüllerinden Tocy.a’nın Stuxnet’teki Resource 207’e benzerlik gösterdiğini fark ettik... Aslına bakarsanız benzerlik o kadar yüksek ki, Stuxnet’in kendisi diyebiliriz” ifadesini kullandı.

WINDOWS İLE KENDİSİNİ GİZLİYOR

Amsterdam merkezli Centrum Wiskunde & Informatica güvenlik şirketi, Flame’in Windows yamaları olarak kendini gizlediğini ve bu şekilde yayıldığını belirtti.

Russia Today sitesine konuşan güvenlik uzmanı Marc Stevens, virüsün bu şekilde sahte bir dijital sertifika sunduğunu, kullanıcıları Microsoft imzasıyla kandırdığını belirtti. Stevens, bu tür bir saldırı düzenlenmek için “chosen-prefix collision” saldırısı düzenlenerek yapılabileceğini belirtti. “Message-Digest algorithm 5”, yani MD5 siber güvenlik algoritmasını hedef alan bu saldırı, bir veri parçasını dijital parmak izine çevirmek için kullanılıyor.

MD5, 1990’larda geliştirilmiş ve algoritmayı hedef alabilecek saldırı düşüncesi ilk 2004’te ortaya atılmıştı. Stevens ve ekibi, 2008’de algoritamanın nasıl siber saldırıya hedef olabileceğini kendi düzenlediği saldırıda gösterdi. Stevens, Microsoft’un güvenlik açıklarından geç haberdar olduğunu ve ilk “collision” saldırısının Şubat 2010’sa Flame’i geliştirdiği düşünülen kişiler tarafından yapıldığını belirtti.

Stevens, Kaspersky uzmanlarının dediklerini doğrulayarak, “Flame, 2009’dan beri geliştiriliyordu. Dünyanın en iyi kripto analistlerinin bu virüs üzerinde çalıştığını söyleyebiliriz” dedi.

- Etiketler :

- Haberler